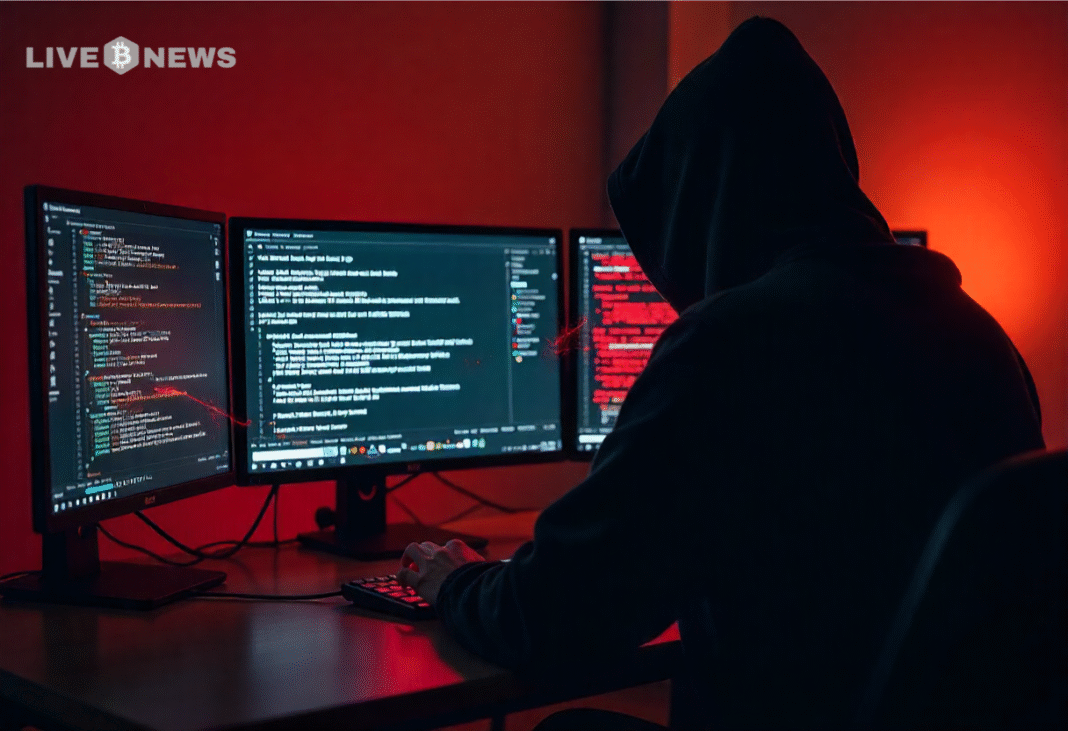

休眠的Web3钱包在罕见的网络钓鱼攻击中被盗取了90.8万美元,突显了迫切需要撤销旧的批准并保持警惕。

在最近的一次罕见网络攻击中,一个休眠的Web3钱包被抽空了大约908,551美元的USDC。根据Scam Sniffer的数据,该钱包在成为复杂的网络钓鱼攻击目标之前已经闲置了超过1.5年。

网络钓鱼攻击者使用了一个授权签名的网络钓鱼,这让他们获得了钱包的3内容。就在一个月前,钱包转账了全部金额,但在网络钓鱼授权生效后的几个小时内就丢失了。这次黑客攻击在Web3生态系统中引发了一个日益严重的问题,因为休眠钱包可能会因其以前的授权或安全疏忽而受到威胁。

Web3用户警告撤销旧的代币授权

盗窃的复杂性基于一种称为网络钓鱼授权的通用 Web3 战略。在这里,钱包所有者在不知情的情况下签署了一笔错误交易(批准)。这种网络钓鱼欺诈可以作为一个真正的去中心化应用程序(dApp)呈现,因此很难被注意到。

值得注意的是,攻击者使用了一种称为Permit Phishing的技术。这涉及ERC-20代币的“Permit”操作,允许用户离链签署代币转账。由于这些批准不是在链上的,因此更难检测和被攻击者利用。Check Point Software指控攻击者利用此功能让用户使用其私钥签署消息,从而获得资金访问权限。

钱包的历史也以与MetaMask Swaps和Kraken的通信为特征,这可以被认为是可靠的。这引入了另一个复杂维度,因为这意味着有时恶意交易可能会与合法交易混合,使得检测它们变得更加困难。该事件是Web3用户关于撤销旧代币批准的必要性的关键教训,无论钱包是否在使用中。留下权限可能会使不使用的钱包暴露在可能被利用的风险中。

用户被警告要仔细核对网址和地址

专家们强调了在Web3环境中保持警惕的必要性。像Immunefi这样的安全公司建议人们定期检查钱包活动,并意识到网络钓鱼策略。人们应该意识到,即使是最微小的加密货币存款也是目标,特别是当黑客发现任何类型的漏洞时。为了保护他们的财产,用户在确认任何请求之前,应该始终验证URL、接收地址和交易细节。此外,在不熟悉的平台上对任何弹出窗口或请求保持警惕是至关重要的。

为了在未来避免此类攻击,提出了一些最佳实践。首先,用户在连接到任何 dApp 或 Web3 网站后应断开钱包连接。这减少了后台访问的机会。其次,必须定期检查代币,并使用网络中现有的可信工具将其取消。第三,在使用 dApp 之前,彻底研究它是至关重要的。最后,钱包安全警报或应用安全警报绝不能被忽视,因为它们可能是恶意行为的一些最早迹象。

相关阅读:亚利桑那州女子因协助朝鲜加密工作诈骗被监禁

这一事件最终向整个Web3社区敲响了警钟。这表明,即使闲置多年的旧钱包也有可能被黑客攻击。骗子每天都在使用更先进的技巧。因此,用户必须保持警惕,保护他们的加密货币。他们还应遵循更好的钱包 hygiene以确保安全。